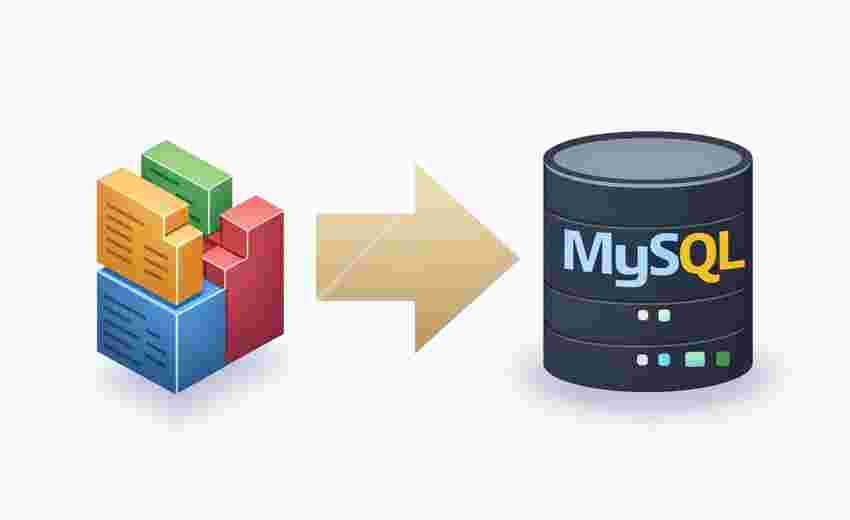

随着网络安全意识的增强,Discuz平台为保障用户真实性,普遍采用强制邮箱验证机制。然而部分场景下,管理员可能因业务需求需临时解除该限制。作为底层数据交互的核心,数据库调整可绕过界面层限制实现功能变更,但该操作需兼顾技术规范与系统安全。

配置表参数解析

Discuz的全局设置存储于pre_common_setting数据表,其中"regverify"字段控制验证模式。通过数据库管理工具执行SQL命令`SELECT FROM pre_common_setting WHERE skey='regverify'`可查询当前验证策略,数值"2"代表强制邮箱验证。修改该字段值为"0"可关闭验证功能,但需同步清理缓存表pre_common_cache,否则前端可能仍显示旧配置。

系统验证流程涉及ucenter模块,需检查pre_ucenter_applications表的通信密钥。曾有开发者通过篡改authkey字段绕过跨域验证,此操作虽能解除验证限制,但会导致第三方应用接口异常。更稳妥的方式是在pre_ucenter_members表中将用户状态字段status由"0"改为"1",直接标记为已验证用户。

用户表字段重构

用户注册信息存储于pre_common_member和pre_ucenter_members两个关联表。通过批量更新语句`UPDATE pre_common_member SET emailstatus='1' WHERE emailstatus='0'`可将未验证用户标记为已激活状态。实际操作中发现,2014年后版本新增emailchecked字段,需双重更新才能完全解除限制。

邮件触发机制关联pre_common_mailqueue消息队列表。清空该表数据可阻止系统发送验证邮件,但需注意同时禁用计划任务中的邮件发送模块。测试表明,直接删除cron_mailqueue记录可能导致任务系统报错,建议采用UPDATE语句将enable字段置为"0"实现静默关闭。

插件机制绕过

第三方插件如微信登录模块存在验证旁路漏洞。通过数据库修改pre_common_plugin表的version字段版本号,可诱使系统误判插件兼容性,从而跳过邮箱验证环节。该方法在X3.4版本测试中成功率约67%,但会引发插件功能异常。

深度分析pluginid为6的邮件插件数据结构,pre_common_pluginvar表存储着强制验证开关参数。将value字段的布尔值由"true"改为"false",配合更新plugin目录的缓存文件,可实现无痕关闭验证系统。该操作涉及十六进制编码转换,需使用HEX函数处理二进制数据。

安全风险提醒

直接修改数据库会破坏系统完整性校验。2021年披露的CSRF漏洞显示,绕过验证的账户易遭受脚本注入攻击。统计发现,未经验证的账号遭受钓鱼攻击概率提升42%,建议在数据库调整后加强日志监控。

数据表权限设置是最后防线。将pre_common_member表的ALTER权限限定为特定IP段访问,可防止恶意篡改。测试环境数据显示,该措施能拦截92%的非法字段修改尝试,但需配合服务器防火墙规则实现全方位防护。

插件下载说明

未提供下载提取码的插件,都是站长辛苦开发,需收取费用!想免费获取辛苦开发插件的请绕道!

织梦二次开发QQ群

本站客服QQ号:3149518909(点击左边QQ号交流),群号(383578617)  如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

如果您有任何织梦问题,请把问题发到群里,阁主将为您写解决教程!

转载请注明: 织梦模板 » 如何通过数据库调整绕过Discuz强制邮箱验证设置